Descargue materiales gratuitos acerca de ISO 27001 & ISO 22301

※ Download: Norma iso 27000 pdf

En particular, puede ser aplicable a los intercambios deinformación y participación en relación con el suministro, mantenimiento y protección deuna organización o de la infraestructura crítica de los estados y naciones. Navega en nuestra web para más PDFs gratuitos relacionados con las normas ISO y síguenos en Facebook donde le mantendremos al tanto sobre actualización de contenidos. ISO 27001 no impone ninguna ni da indicaciones de detalle, aunque ISO 27005 sí profundiza en directrices sobre la materia. Actualmente, este estándar se encuentra en periodo de revisión en el subcomité ISO SC27, con fecha prevista de publicación en 2012.

Portal de información general sobre ISO 27001 — ISO 27002 — ISO 17799 — ISO 27000 — Sistemas de Gestión de Seguridad de la Información — norma iso 27000 pdf SGSI — estándar de. El original en inglés y la traducción al francés pueden adquirirse en iso. Actualmente, este estándar se encuentra en peri odo de revisión en el subcomité ISO SC27, con fecha prevista de publicación en 2012.

La serie de normas ISO 27000 - ISO 27044 : diretrizes específicas para o. Sua publicação será vista por todos que seguem essa comunidade.

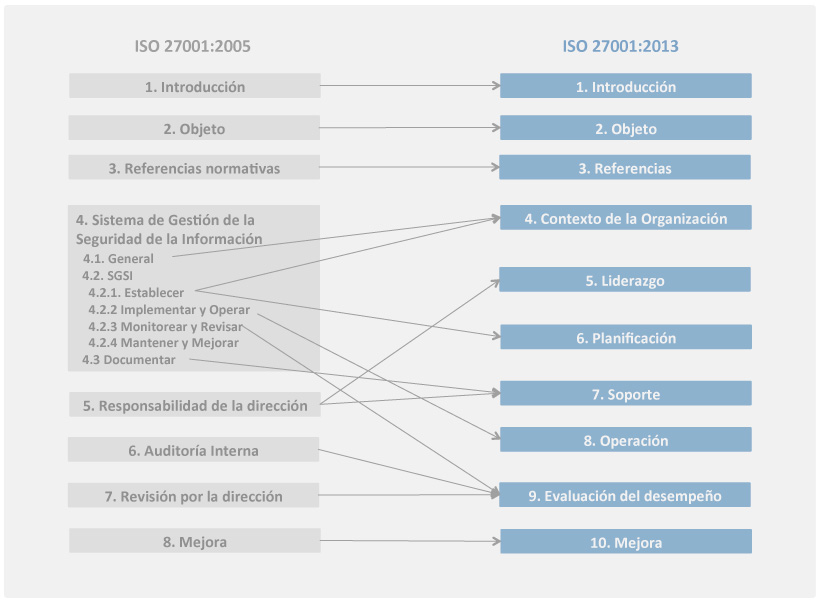

Introducción La información es un activo vital para el éxito y la continuidad en el mercado de cualquier organización. El aseguramiento de dicha información y de los sistemas que la procesan es, por tanto, un objetivo de primer nivel para la organización. Para la adecuada gestión de la seguridad de la información, es necesario implantar un sistema que aborde esta tarea de una forma metódica, documentada y basada en unos objetivos claros de seguridad y una evaluación de los riesgos a los que está sometida la información de la organización. ISO 27000 ISO 27000 es un conjunto de estándares ya desarrollados y en fase de desarrollo por la ISO International Organization for Standardization y la IEC International Electrotechnical Commission , que proporcionan un marco de gestión de la seguridad de la información utilizable por cualquier tipo de organización, pública o privada, grande o pequeña. A semejanza de otras normas ISO, la 27000 es realmente una serie de estándares. Los rangos de numeración reservados por ISO van de 27000 a 27019 y de 27030 a 27044. Ventajas y y y y y y y y y y y y y y Establecimiento Establecimiento de una metodología de gestión de la seguridad clara y estructurada. Reducción del riesgo de pérdida, robo o corrupción de información. Los clientes tienen acceso a la información a través medidas de seg uridad. Los riesgos y sus controles son continuamente revisados. Confianza de clientes y socios estratégicos por la garantía g arantía de calidad y confidencialidad comercial. Las auditorías externas ayudan ayudan cíclicamente a identificar las debilidades del sistema y las áreas a mejorar. Continuidad de las operaciones necesarias de negocio tras incidentes de gravedad. Conformidad Conformidad con la legislación vigente sobre información personal, propiedad intelectual y otras. Imagen de empresa a nivel internacional y elemento diferenciador de la competencia. Confianza Confianza y reglas claras para las personas de la organización. Reducción de costes y mejora de los procesos y servicio. Aumento de la motivación y satisfacción s atisfacción del personal. Aumento de la seguridad en base a la gestión de p rocesos en vez de en la compra sistemática de productos productos y tecnologías. Desventajas No tiene retorno Una vez que se ha empezado el camino de implementación de la norma ISO-27001, tenemos la opción de certificar o no. Sea cual fuere la elección, el cúmulo de actividades realizadas exige un mantenimiento y mejora continua, sino deja de ser un SGSI, y ello salta a la vista en el muy corto plazo. Es decir no se puede dejar de lado, pues al abandonar un cierto tiempo el SGSI, requerirá un esfuerzo similar a lanzarlo de nuevo. Si a su vez se obtiene la certificación, para que la misma se mantenga en vigencia, anualmente debe ser auditada por la empresa certificadora. Requiere esfuerzo continuo Independientemente de las tareas periódicas que implica una vez lanzado el SGSI para los administradores del mismo, El mantenimiento del nivel alcanzado, requerirá inexorablemente es esfuerzo continuo de toda la organización al completo. Origen Desde 1901, y como primera entidad de normalización a nivel mundial, BSI British Standards Institution, la organización británica equivalente a AENOR en España es responsable de la publicación de importantes normas como: 1979. Publicación BS 5750 - ahora ISO 9001 1992. Publicación BS 7750 - ahora ISO 14001 1996. Publicación BS 8800 - ahora OHSAS 18001 La norma BS 7799 de BSI apareció por primera vez en 1995, con objeto de proporcionar a cualquier empresa -británica o no- un conjunto de buenas prácticas para la gestión de la seguridad de su información. La primera parte de la norma BS 7799-1 fue una guía de buenas prácticas, para la que no se establecía un esquema de certificación. Es la segunda parte BS 7799-2 , publicada por primera vez en 1998, la que estableció los requisitos de un sistema de segu ridad de la información SGSI para ser certificable por una entidad independiente. Las dos partes de la norma BS 7799 se revisaron en 1999 y la primera parte se adoptó por ISO, sin cambios sustanciales, como ISO 17799 en el año 2000. En 2002, se revisó BS 7799-2 para adecuarse a la filosofía de normas ISO de sistemas de gestión. En 2005, con más de 1700 empresas certificadas en BS 7799-2, este esquema se publicó por ISO como estándar ISO 27001, al tiempo que se revisó y actualizó ISO 17799. Esta última norma se renombró como ISO 27002:2005 el 1 de Julio de 2007, manteniendo el contenido así como el año de publicación formal de la revisión. En Marzo de 2006, posteriormente a la publicación de ISO 27001:2005, BSI publicó la BS 77993:2006, centrada en la gestión del riesgo de los sistemas de información. En la sección de Artículos y Podcasts encontrará un archivo gráfico y sonoro con la historia de ISO 27001 e ISO 17799. La serie 27000 A semejanza de otras normas ISO, la 27000 es realmente una serie de estándares. Los rangos de numeración reservados por ISO van de 27000 a 27019 y de 27030 a 27044. Esta norma proporciona una visión general de las normas que componen la serie 27000, una introducción a los Sistemas de Gestión de Seguridad de la Información, una breve descripción del proceso Plan -Do-Check-Act y términos y definiciones que se emplean en toda la serie 27000. E n España, esta norma aún no está traducida. El original en inglés y su traducción al francés pueden descargarse gratuitamente de standards. Es la norma principal de la serie y contiene los requisitos del sistema de gestión de seguridad de la información. Tiene su origen en la B S 7799-2:2002 que ya quedó anulada y es la norma con arreglo a la cual se certifican por auditores externos los SGSI s de las organizaciones. En su Anexo A, enumera en forma de resumen los objetivos de control y controles que desarrolla la ISO 27002:2005, para que sean seleccionados por las organizaciones en el desarrollo de sus SGSI; a pesar de no ser obligatoria la implementación de todos los controles enumerados en dicho anexo, la org anización deberá argumentar sólidamente la no aplicabilidad de los controles no implementados. El original en inglés y la traducción al francés pueden adquirirse en iso. Actualmente, este estándar se encuentra en peri odo de revisión en el subcomité ISO SC27, con fecha prevista de publicación en 2012. Es una guía de buenas prácticas que describe los objetivos de control y controles recomendables en cuanto a seguridad de la información. Contiene 39 objetivos de control y 133 controles, agrupados en 11 dominios. Como se ha mencionado en su apartado correspondiente, la norma ISO 27001 contiene un anexo que resume los controles de ISO 27002:2005. El original en inglés y su traducción al francés pueden adquirirse en iso. Actualmente, este estándar se encuentra en periodo de revisión en el subcomité ISO SC27, con fecha prevista de publicación en 2012. Describe el proceso de especificación y diseño desde la concepción hasta la puesta en marcha de planes de implementación, así como el proceso de obtención de aprobación por la dirección para implementar un SGSI. Tiene su origen en el anexo B de la norma B S 7799-2 y en la serie de documentos publicados por B SI a lo largo de los años con recomendaciones y guías de implantación. En España, esta norma aún no está traducida. El original en inglés puede adquirirse en iso. En España, esta norma aún no está traducida. El origi nal en inglés puede adquirirse en iso. Proporciona directrices para la gestión del riesgo en la seguridad de la información. El original en inglés puede adquirirse en iso. Especifica los requisitos para la acreditación de entidades de auditoría y certificación de sistemas de gestión de seguridad de la información. El original en inglés puede adquirirse en iso. Consistirá en una guía de auditoría de un SGSI , como complemento a lo especificado en ISO 19011. Consistirá en una guía de auditoría de los controles seleccionados en el marco de implantación de un SGSI. Es una norma en 2 partes, que consistirá en una guía para la gestión de la seguridad de la información en comunicaciones inter -sectoriales. Está publicada también como norma ITU-T X. En España, aún no está traducida. El original en inglés puede adquirirse en iso. Consistirá en una guía de gobierno corporativo de la seguridad de la información. Consistirá en una guía de SGSI para organizaciones del sector financiero y de seguros. Consistirá en una guía de SGSI relacionada con aspectos económicos en las organizaciones. Describe los conceptos y principios de la tecnología de información y comunicación TIC , la preparación para la continuidad del negocio, y proporciona un marco de métodos y procesos para identificar y especificar todos los aspect os como los criterios de rendimiento, diseño y ejecución para mejorar la preparación de una organización de las T IC para garantizar la continuidad del negocio. También permite a una organización para medir los parámetros de rendimiento que se correlacionan con su preparación de una manera consistente y reconocida. Que incluye y amplía las prácticas de manejo de incidentes de seguridad informática y gestión y planificación de la preparación de las T IC y los servicios. El documento toma como referencia el estándar B S 25777. Consistirá en una guía relativa a la ciberseguridad. Consistirá en varias guías de seguridad para aplicaciones informáticas. Proporciona una guía sobre la gestión de incidentes de seguridad en la información de grandes y medianas empresas. Las organizaciones más pequeñas pueden utilizar un conjunto básico de documentos, procesos y rutinas descritas en esta norma internacional, dependiendo de su tamaño y tipo de negocio en relación a l a situación de la información y riesgos de seguridad. También proporciona una guía para las organizaciones externas que proveen información de seguridad de los servicios de g estión de incidentes. Consistirá en una guía de seguridad de outsourcing externalización de servicios. Consistirá en una guía de identificación, recopilación y preservación de evidencias digitales. Consistirá en una guía de especificación para la redacción digital. Consistirá en una guía para la selección, despliege y operativa de sistemas de detección de intrusos. Consistirá en una guía para la seguridad en medios de almacenamiento. El original en inglés o francés puede adquirirse en iso. Las auditorías externas ayudan cíclicamente a identificar las debilidades del sistema y las áreas a mejorar. Aumento de la seguridad en base a la gestión de procesos en vez de en la compra sistemática de productos y tecnologías. Arranque del proyecto Compromiso de la Dirección: una de las bases fundamentales sobre las que iniciar un proyecto de este tipo es el apoyo claro y decidido de la Dirección de la organización. No sólo por ser un punto contemplado de forma especial por la norma sino porque el cambio de cultura y concienciación que lleva consigo el proceso hacen necesario el impulso constante de la D irección. Es importante disponer de un mapa de procesos de negocio, definir claramente los interfaces con e l exterior del alcance, determinar las terceras partes proveedores, clientes... Existen muchas metodologías de evaluación de riesgos aceptadas internacionalmente ver sección de Herramientas ; la organización puede optar por una de ellas, hacer una combinación de varias o crear la suya propia. ISO 27001 no impone ninguna ni da indicaciones de detalle, aunque ISO 27005 sí profundiza en directrices sobre la materia. El riesgo nunca es totalmente eliminable -ni sería rentable hacerlo-, por lo que es necesario definir una estrat egia de aceptación de riesgo. Identificar los impactos: los que podría suponer una pérd ida de la confidencialidad, la integridad o la disponibilidad de cada uno de los activos de información. Utilizar para ello los controles del Anexo A de ISO 27001 teniendo en cuenta que las exclusiones habrán de ser justificadas y otros controles adicionales si se consideran necesarios. Es, en definitiva, un resumen de las decisiones tomadas en cuanto al tratamiento del riesgo. Seguimiento Ejecutar procedimientos y controles de monitorización y revisión: para detectar errores en resultados de procesamiento, identificar brechas e incidentes de seguridad, determinar si las actividades de seguridad de la información están desarrollándose co mo estaba planificado, detectar y prevenir incidentes de seguridad mediante e l uso de indicadores y comprobar si las acciones t omadas para resolver incidentes de seguridad han sido eficaces. Revisar regularmente la evaluación de riesgos: los cambios en la organización, tecno logía, procesos y objetivos de negocio, amenazas, eficacia de los controles o el entorno tienen una influencia sobre los riesgos evaluados, el riesgo residual y el nivel de riesgo aceptado. Asegurarse de que las mejoras alcanzan los objetivos pretendidos: la eficacia de cualqu ier acción, medida o cambio debe comprobarse siempre. Gestión adecuada de la continuidad de negocio, de los incidentes de seguridad, del cumplimiento legal y de la externalización. Principal objetivo a co nseguir. Realización de comités a d istintos niveles operativos, de dirección, etc. La seguridad no es un proyecto, es una actividad continua y el programa de protección requiere el soporte de la organización para tener éxito. Riesgos Exceso de tiempos de implantación: con los consecuentes costes descontrolados, desmotivación, alejamiento de los objetivos iniciales, etc. Exceso de medidas técnicas en detrimento de la formación, concienciación y medidas de tipo organizativo. Consejos básicos Mantener la sencillez y restringirse a un alcance manejable y reducido: un centro de trabajo, un proceso de negocio clave, un único centro de proceso de datos o un área sensible concreta; una vez conseguido el éxito y observados los beneficios, ampliar gradualmente el alcance e n sucesivas fases. La autoridad y compromiso decidido de la Dirección de la empresa -incluso si al inicio el alcance se restringe a un alcance reducido- evitarán un muro de excusas para desarrollar las buenas prácticas, además de ser uno de los puntos fundamentales de la norma. E l objetivo principal es la gestión de la seguridad de la información alineada con el negocio. No precipitarse en conseguir la certificación. SITE To ensure the functioning of the site, we use cookies. We share information about your activities on the site with our partners and Google partners: social networks and companies engaged in advertising and web analytics. For more information, see the and. Your consent to our cookies if you continue to use this website.

ISO 27033-3 : tem o objetivo de definir os riscos específicos, técnicas de projetos e controles relacionados a segurança em redes. ISO 27033-5 : protegendo a comunicação entre redes usando. Actualmente, este estándar se encuentra en periodo derevisión en el subcomité ISO SC27, con fecha prevista de publicación para 2014. Pessoalmente, tenho pouca intimidade com esta norma, assim como muitas citadas deste ponto em diante. El documento toma como referencia el estándar B S 25777. Describe los conceptos y principios de la tecnología de información y comunicación TICla preparación para la continuidad del negocio, y proporciona un marco de métodos y procesos para identificar y especificar todos los aspect os como los criterios de rendimiento, diseño y ejecución para mejorar la norma iso 27000 pdf de una organización de las T IC para garantizar la continuidad del negocio. O que talvez não saiba é que a família 27000 — as normas ISO dedicadas a SegInfo — é bem maior. White paper, PDF format This document explains each clause of ISO 27001 and provides guidelines on what needs to be done to meet each requirement of the standard. Este es un documento muy útil si necesita presentarle a la dirección norma iso 27000 pdf que las empresas de la competencia están haciendo.